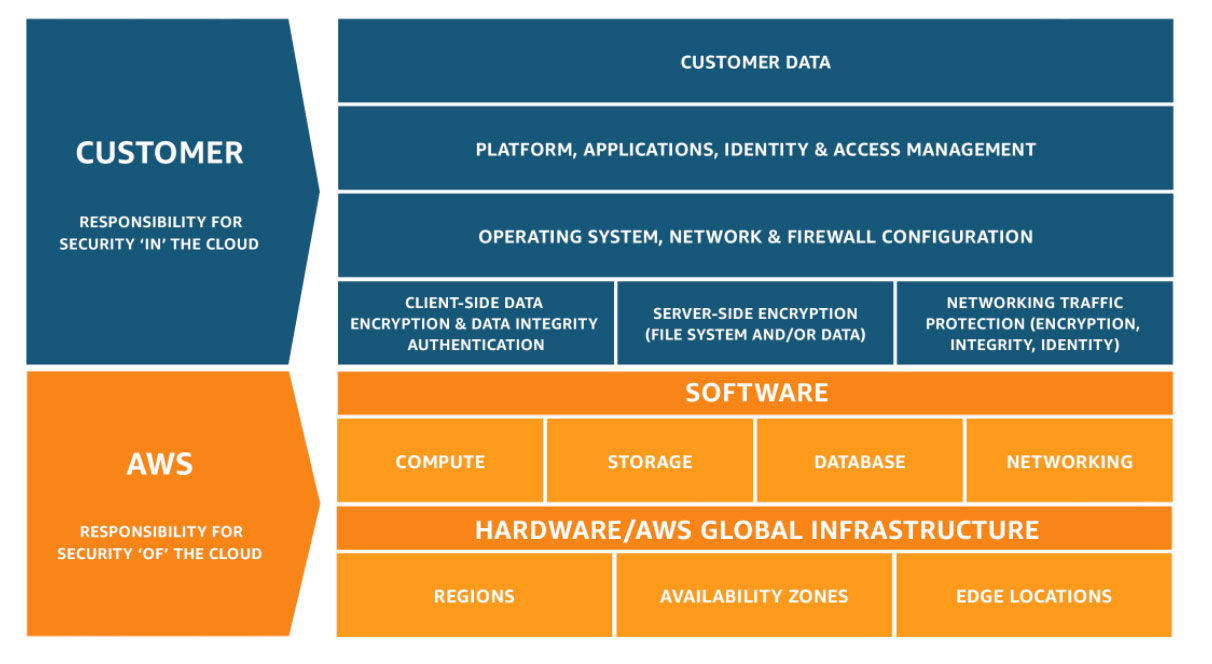

Modelo de responsabilidad compartida

https://aws.amazon.com/es/compliance/shared-responsibility-model/Los asuntos relacionados con la seguridad y compliance son una responsabilidad compartida entre AWS y lend2B.

“La responsabilidad del cliente estará determinada por los servicios de la nube de AWS que el cliente seleccione”

Muchos de los Servicios de AWS que usa lend2B son auto gestionados por AWS, es decir AWS es responsable de proteger la infraestructura que ejecuta todos los servicios provistos en la nube serverless como por ejemplo: Lambda, Amplify y AppSync.

En servicios de almacenamiento como Amazon S3, DynamoDB y Aurora; AWS maneja la capa de infraestructura, el sistema operativo y las plataformas, mientras que los clientes acceden a los puntos de enlace para recuperar y almacenar los datos. Los clientes son responsables de administrar sus datos (incluidas las opciones de cifrado), clasificar sus recursos y utilizar las herramientas de IAM para solicitar los permisos correspondientes.

Los servicios de redes y seguridad como VPC, Subnets, Routing Tables, Internet Gateways, Endpoints, NAT Gateways, Security Groups; lend2B es responsable de su configuración y mantenimiento, así como también la seguridad de zona o protección de comunicaciones y servicios.

Lend2B también es responsable de administrar la perisología que tienen todos los usuarios, roles, y políticas de acceso configurados en IAM.

Lend2B es responsable de la capacitación de sus empleados para el correcto uso de los servicios de AWS .

Ejercicios recomendados por AWS para determinar la distribución de la responsabilidad

Determine la seguridad externa e interna y los requisitos y objetivos de cumplimiento relacionados, y tenga en cuenta los marcos de la industria como el Marco de Ciberseguridad (CSF) del NIST y la ISO.

Considere la posibilidad de emplear el Marco de adopción de la nube de AWS (CAF) y las prácticas recomendadas de Well-Architected para planificar y ejecutar su transformación digital a escala.

Revise la funcionalidad de seguridad y las opciones de configuración de los servicios individuales de AWS en los capítulos de seguridad de la documentación de los servicios de AWS.

Evalúe los Servicios de seguridad, identidad y conformidad de AWS a fin de comprender cómo pueden utilizarse para ayudar a cumplir sus objetivos de seguridad y conformidad.

Revise los documentos de certificación de auditorías de terceros para determinar los controles heredados y los controles requeridos que pueden quedar por implementar en el entorno.

Proporcione a sus equipos de auditoría internos y externos oportunidades de aprendizaje específicas para la nube aprovechando los programas de formación de la Academia de auditoría de nube.

Lleve a cabo una revisión Well-Architected de sus cargas de trabajo de AWS para evaluar la implementación de las prácticas recomendadas en materia de seguridad, fiabilidad y rendimiento.

Explore las soluciones disponibles en el catálogo digital de AWS Marketplace con miles de listados de software de proveedores de software independientes que le permiten encontrar, probar, comprar e implementar software que se ejecuta en AWS.

Explore los socios con competencias en seguridad de AWS que ofrecen experiencia y éxito demostrado de los clientes para asegurar cada etapa de la adopción de la nube, desde la migración inicial hasta la gestión diaria continua.